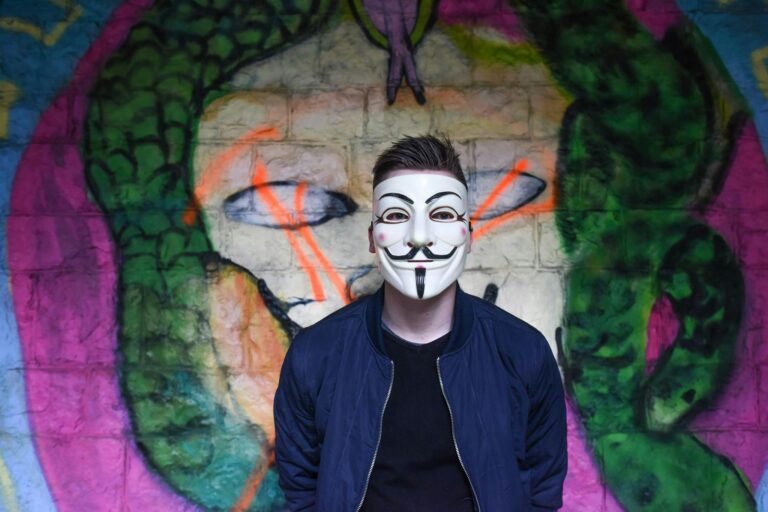

Test de pénétration : pourquoi le faire réaliser par un hacker

Introduction

La cybersécurité n’est plus une option. Avec l’explosion des cyberattaques, aucune entreprise n’est totalement à l’abri. Les pirates informatiques redoublent de créativité pour exploiter les moindres failles. C’est là qu’intervient le test de pénétration. Et devinez quoi ? Le meilleur profil pour le réaliser, c’est un hacker… éthique bien sûr !

Qu’est-ce qu’un test de pénétration ?

Un test de pénétration, ou pentest, consiste à simuler une attaque informatique sur votre système pour identifier les vulnérabilités. L’idée ? Voir jusqu’où un pirate pourrait aller pour mieux vous défendre.

L’importance de la cybersécurité aujourd’hui

Chaque jour, des milliers d’entreprises subissent des attaques : phishing, ransomwares, vols de données. Protéger son système n’est plus un luxe, c’est une nécessité. Un test de pénétration, c’est comme une alarme de maison testée par un cambrioleur professionnel : si lui ne peut pas rentrer, vous dormez tranquille.

Les types de hackers et leur rôle

White Hat vs Black Hat vs Grey Hat

- White Hat : Le gentil hacker, celui qui teste pour vous aider.

- Black Hat : Le méchant, celui qui vole, détruit ou revend vos données.

- Grey Hat : Entre les deux, souvent illégal mais pas forcément malveillant.

Pourquoi les White Hat sont vos meilleurs alliés

Ils maîtrisent les techniques des pirates, mais les utilisent à des fins légales. Ce sont des « ex-pirates repenties » ou des passionnés qui veulent sécuriser le web. Leur force ? Penser comme un attaquant, tout en respectant l’éthique.

Les objectifs d’un test de pénétration

Identifier les failles de sécurité

Le pentest révèle les portes ouvertes dans vos systèmes : logiciels obsolètes, mots de passe faibles, accès non protégés…

Évaluer la résistance aux cyberattaques

Il mesure jusqu’où un pirate peut aller avant d’être bloqué : peut-il accéder aux bases de données ? Prendre le contrôle d’un serveur ? Télécharger des fichiers ?

Prévenir les fuites de données

Mieux vaut découvrir soi-même une brèche avant qu’un criminel ne s’en serve pour voler des informations sensibles.

Pourquoi faire appel à un hacker pour un test de pénétration ?

Une expertise technique pointue

Les hackers éthiques sont souvent autodidactes ou certifiés. Ils connaissent les outils les plus récents et les techniques d’attaque les plus subtiles.

Une vision réaliste des menaces

Ils savent ce que les cybercriminels cherchent, comment ils pensent, et où ils vont frapper. C’est comme engager un ancien voleur pour sécuriser votre banque.

Une approche offensive maîtrisée

Contrairement aux audits classiques, un hacker teste « pour de vrai ». Il attaque votre système comme le ferait un pirate… mais sans conséquences.

Le déroulement d’un test de pénétration

Étape 1 : Collecte d’informations

Le hacker identifie les points d’entrée, cartographie les systèmes, repère les technologies utilisées.

Étape 2 : Analyse des vulnérabilités

Il compare les failles connues (CVE), identifie les versions obsolètes, les mots de passe faibles, etc.

Étape 3 : Exploitation contrôlée

Il tente d’accéder aux systèmes, sans rien endommager. Juste pour prouver que la faille existe.

Étape 4 : Rapport et recommandations

Vous recevez un rapport complet, avec chaque faille, son niveau de gravité, et des recommandations concrètes.

Les erreurs à éviter lors d’un test de pénétration

Négliger l’accord de confidentialité

Un hacker éthique doit signer un contrat clair. Pas de test sans autorisation !

Ne pas fixer de périmètre clair

Définissez bien les cibles à tester : site web, réseau interne, serveur de messagerie…

Ignorer les recommandations du rapport final

Le test ne sert à rien si les failles ne sont pas corrigées. Le rapport doit être suivi d’un plan d’action.

Les bénéfices concrets pour votre entreprise

Réduction des risques de cyberattaques

En corrigeant les vulnérabilités, vous devenez une cible plus difficile à atteindre.

Confiance accrue des clients et partenaires

Ils savent que leurs données sont entre de bonnes mains.

Conformité réglementaire renforcée

RGPD, ISO 27001… Un test de pénétration peut être exigé dans certains cadres juridiques.

Combien coûte un test de pénétration ?

Les facteurs qui influencent le prix

- Taille de l’entreprise

- Nombre de systèmes à tester

- Profondeur de l’analyse

- Expérience du hacker

Un investissement rentable à long terme

Mieux vaut investir 3000 € dans un pentest… que perdre 100 000 € dans une attaque.

Comment choisir le bon hacker éthique ?

Certifications et références

Recherchez des certifications comme CEH (Certified Ethical Hacker) ou OSCP.

Expérience dans votre secteur

Chaque domaine a ses spécificités : santé, finance, e-commerce… un hacker spécialisé, c’est mieux.

Transparence et communication

Un bon professionnel explique ce qu’il fait, et pourquoi. Il reste disponible avant, pendant et après le test.

Études de cas : entreprises sauvées grâce à un test de pénétration

Exemple 1 : Une PME évite un ransomware

Une société informatique découvre grâce au test une faille critique sur un serveur exposé. Correction immédiate = attaque évitée.

Exemple 2 : Une start-up sécurise ses données clients

Le pentest révèle que les mots de passe étaient stockés en clair. Un désastre évité de justesse.

Test de pénétration vs audit de sécurité : quelles différences ?

- Audit : Analyse théorique, souvent basée sur des checklists.

- Pentest : Test pratique, réel, offensif.

L’un ne remplace pas l’autre, ils sont complémentaires.

Quand réaliser un test de pénétration ?

- Avant le lancement d’un site ou d’une application

- Après une mise à jour majeure

- Tous les 6 à 12 mois, en prévention

Les outils utilisés par les hackers éthiques

- Kali Linux

- Metasploit

- Burp Suite

- Nmap

- Wireshark

Des outils légaux mais puissants… entre de bonnes mains.

L’évolution des cybermenaces en 2025

Les attaques deviennent plus ciblées, plus furtives, souvent assistées par l’IA. Mieux vaut être préparé.

Conclusion

Un test de pénétration, c’est une piqûre de rappel salutaire pour toute entreprise connectée. Plutôt que de subir une attaque, pourquoi ne pas simuler une intrusion en toute sécurité ? Et qui de mieux qu’un hacker éthique pour jouer ce rôle ? En 2025, prévenir vaut plus que guérir.

FAQ

Quelle est la différence entre un test de pénétration interne et externe ?

- Interne : simulation d’une attaque depuis l’intérieur (collaborateur malveillant, intrus sur le réseau).

- Externe : simulation d’un hacker attaquant depuis Internet.

Est-ce légal de faire appel à un hacker ?

Oui, tant que c’est un hacker éthique, avec contrat et autorisation signée.

Combien de temps dure un test de pénétration ?

Cela varie de 3 jours à plusieurs semaines, selon la taille du périmètre.

Est-ce que cela perturbe mes activités ?

Non, le test est conçu pour ne pas nuire à vos opérations. Il se fait souvent en dehors des heures de pointe.

Que faire après un test de pénétration ?

Corriger les failles identifiées, mettre à jour vos systèmes, et sensibiliser vos équipes.